Vie privée et smartphone

Comprendre les enjeux et se protéger

Gregory Trolliet

23 avril 2026

Présentation

- Gregory Trolliet (il)

- Ingénieur en informatique et formateur d’adultes

- Licence CC BY-SA

Source disponible sur https://trolliet.info/supports/viePrivee/index.html

Tour de table

- Prénom / pronom

- Usages du numérique

Attentes

- Attentes de cette formation

- Questions précises

Quelques bases techniques

Plan

- Internet

- Outils techniques de la surveillance

- Situation actuelle

- Exemples

- Logiciel libre

- Solutions et alternatives

Internet

Rôle d’Internet

- Pourquoi faire un réseau?

- Qui connecter avec qui?

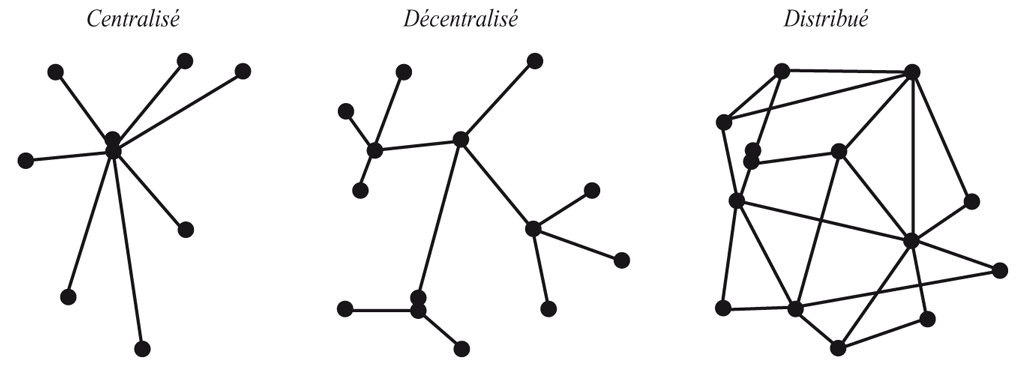

Types de réseaux

Réseau

- Modem

- Switch, routeur

- Wifi, Bluetooth, radio, etc.

Terminal

- PC Personal computer ⇒ 1957

- Commodore PET & Apple II ⇒ 1977

- Téléphone, tablette

- IoT ⇒ montre, frigo, camera, balance, assistant virtuel, …

Cloud

Le cloud c’est l’ordinateur de quelqu’un d’autre.

Internet

La vie privée

Qu’est-ce que la “vie privée” pour vous ?

Constitution fédérale de la Confédération suisse, art 13

¹ Toute personne a droit au respect de sa vie privée et familiale, de son domicile, de sa correspondance et des relations qu’elle établit par la poste et les télécommunications.

² Toute personne a le droit d’être protégée contre l’emploi abusif des données qui la concernent.

Privacy is the claim of individuals, groups, or institutions to determine for themselves when, how and to what extent information about them is communicated to others.

– Alan Westing (1967)

Les outils techniques de la surveillance

Les cookies

Un cookie est un petit fichier stocké par un serveur dans le terminal (ordinateur, téléphone, etc.) d’un utilisateur et associé à un domaine web (c’est-à-dire dans la majorité des cas à l’ensemble des pages d’un même site web). Ce fichier est automatiquement renvoyé lors de contacts ultérieurs avec le même domaine. cnil.fr

Les outils de mesure d’audience

- Google Analytics

- Matomo

- GoAccess

- …

Les ressources partagées

- ajax.googleapis.com

- fonts.google.com

- gravatar.com

- les cdn (content delivery network)

- …

Situation actuelle

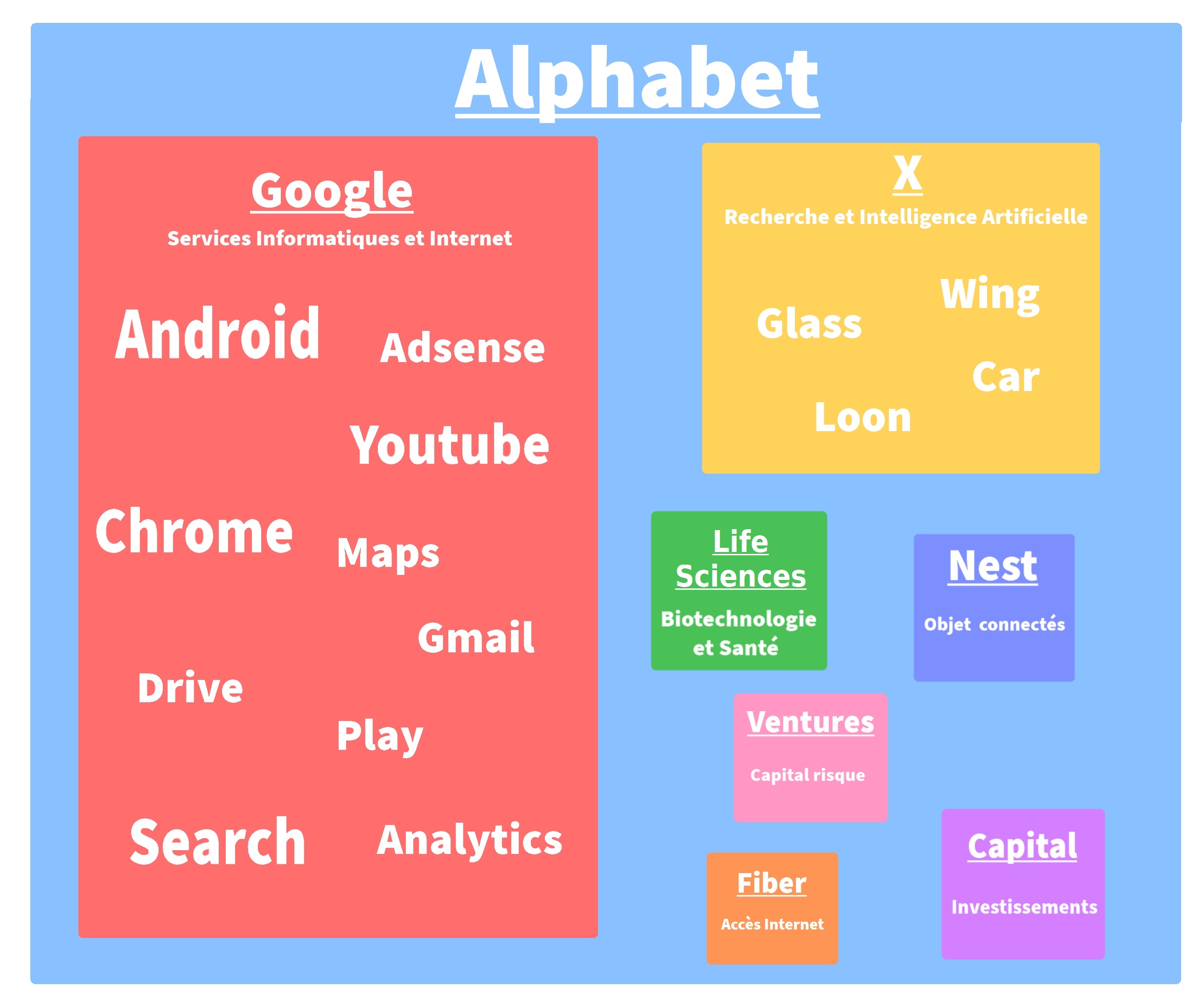

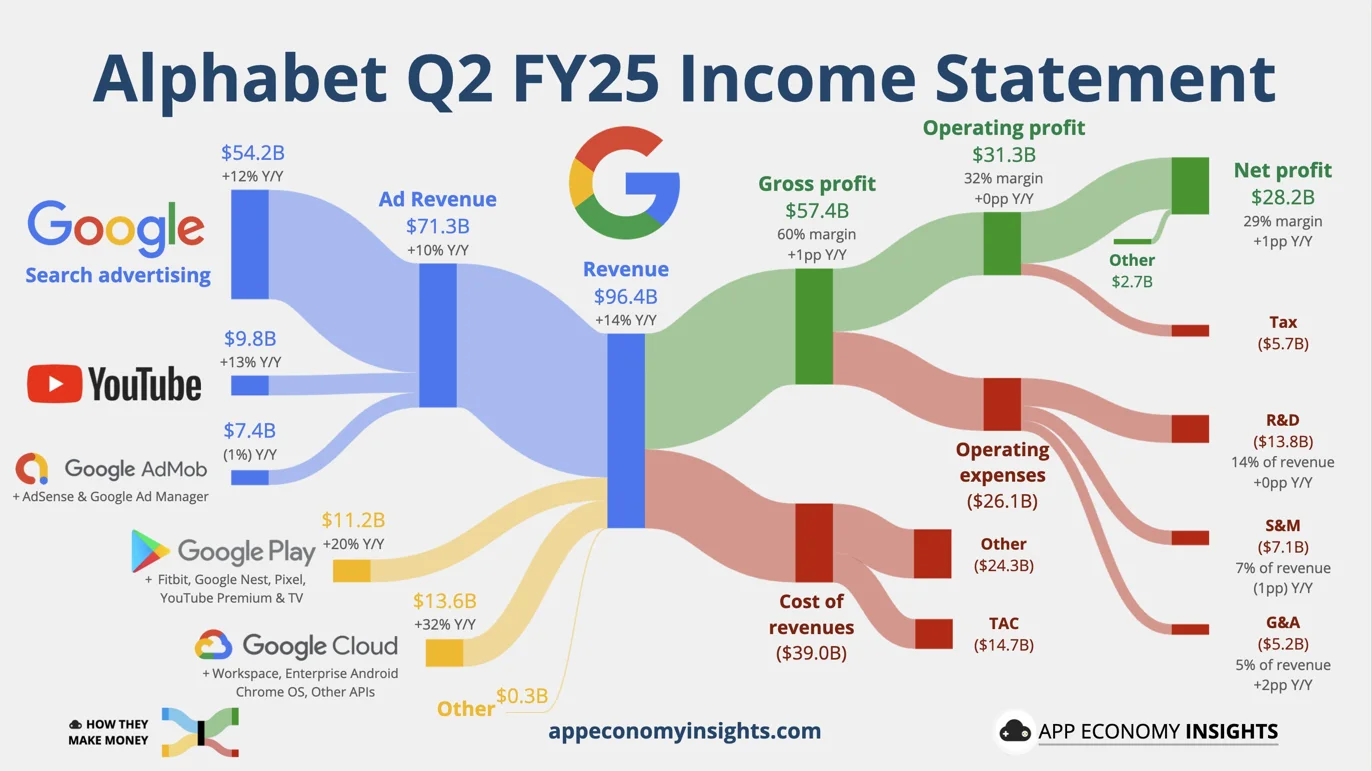

Google (Alphabet)

- Pourquoi Google Search fonctionne-t-il aussi bien?

- Comment fonctionne la publicité ciblée?

Le cas Google

- Google Search

- GMail

- Google Analytics

- Google Maps

- Android

- Google Docs

- YouTube

- Google Chrome

Surveillance marchande ou surveillance d’État ?

Le contrôle est un objectif, la surveillance est un moyen.

L’économie de la surveillance n’a pas d’idéologie. Elle vise simplement la maximisation des profits dans la logique du système capitaliste.

– Affaires privées, Christophe Masutti, mars 2020

Pas une nouveauté

Les banques de données, ce serait par exemple… des informations sur toutes sortes de gens, qui seraient codées, classifiées, et ensuite placées dans la mémoire d’une machine de telle façon qu’on pourrait très rapidement et très commodément sortir toutes les informations que l’on voudrait sur quiconque que vous voudriez. – M. A. Melkanoff, 1970

Surveillance marchande

- études marketing

- connaissance des comportements

Surveillance d’État

- antérieur au numérique

- protection et contrôle des populations

- abus grâce aux lois antiterrorisme

⮱ Relation symbiotique ⮰

Relation symbiotique

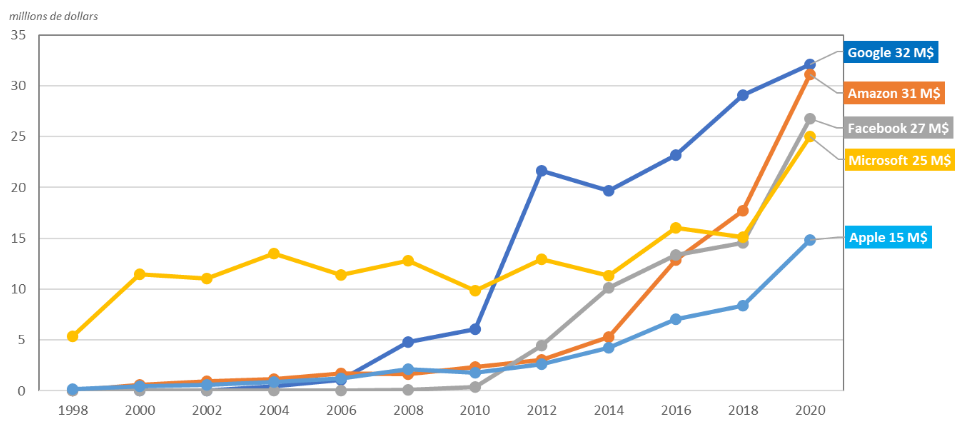

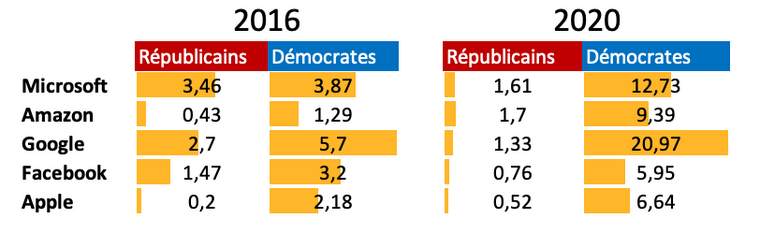

Investissements en Lobbying politique des GAFAM en millions de $ – Calipia (2021)

Des exemples

Des “erreurs” à la conception

GMail et la pédocriminalité

Après avoir envoyé une photo pédopornographique par GMail, un homme s’est vu dénoncé aux autorités.

Quels sont les risques si l’État demande/impose à Google de lister les opposant·e·s politiques ?

Surveillance ciblée VS surveillance généralisée

Les internautes acceptent ce service dès qu’ils s’inscrivent sur GMail, ce qui inclue des publicités basées sur des mots-clés dans les mails.

Cette arrestation souligne l’immense pouvoir de Google, qui peut scanner les mails de ses utilisateurs pour chercher toutes sortes de contenus, et pas uniquement pour les mots qu’il utilise pour vendre des publicités – Conor Dougherty

Fuites de données

MOAB (Mother of all breaches) ‑ lesnumeriques.fr, janvier 2024

- 26 milliards de données

- 12 To d’informations

- Tencent, Weibo, Myspace, Twitter, LinkedIn, Adobe, Canva, …

Motiver la population à voter

Facebook incite ses utilisateurices à voter – Nature

- 61 millions de personnes ciblées

- 280 000 personnes influencées

Des exemples plus problématiques

Pegasus

- logiciel espion visant les smartphones

- exploite les failles zero-day

- très compliqué à détecter, nécessite une analyse d’expert·e·s

Pegasus : installation

- par spear phishing : clic sur un lien envoyé via un SMS qui exploite ensuite des failles logicielles ;

- par redirection internet : l’utilisateurice est redirigé·e à son insu vers une autre URL que celle du site web qu’il souhaite visiter ;

- par radiocommunication : installe Pegasus sans action de l’utilisateurice en exploitant les zero-day de divers logiciels, comme Whatsapp ;

- par émetteur-récepteur sans fil à proximité du terminal ;

- manuellement : si le smartphone est dans les mains du commanditaire.

Pegasus : usages

- 2015 : contre le mouvement indépendantiste catalan ;

- 2017 : contre des journalistes mexicain·e·s ;

- 2019 : avocat britannique impliqué dans des poursuites visant NSO ;

- 2019 : président du Parlement de Catalogne ;

- 2020 : des opposant·e·s au régime Togolais ;

- 2020 : des journalistes d’Al Jazeera, probablement à l’initiative de l’Arabie saoudite et des Émirats arabes unis ;

- Projet Pegasus : espionnage d’opposant·e·s, de militaires, de journalistes et de juges dans 11 pays ;

- etc, jusqu’en 2024.

Cambridge Analytica

- Début 2014, sous prétexte d’une étude scientifique, CA siphonne les données de 50 à 60 millions de comptes Facebook

- Fin 2015, The Guardian fait découvrir le problème à FB.

- FB demande la suppression de ces données, sans demander de confirmation.

- Décembre 2015, The Guardian rapporte qu’un homme politique a utilisé les données pour influencer des électeurs

- 2016, on suspecte l’élection de Donald Trump d’avoir été frauduleuse grâce aux données de CA

Recall

Recall [enregistre] des images de votre écran actif toutes les quelques secondes.

Microsoft.com

Microsoft assure également que le client pourra choisir des sites et applications à exclure, supprimer les captures de son choix, et mettre totalement en pause la fonction Recall.

Franceinfo, 21 mai 2024

Jorge Molina

- Joseph Knight meurt assassiné après avoir reçu 9 coups de feu.

- La police a comme seul indice une vidéo floue de l’assassin.

- La police demande à Google des informations de localisation.

- Google localise un compte actif de Jorge Molina, 23 ans, proche du lieu du crime. Il est arrêté et incarcéré.

- La faiblesse des données font libérer Jorge après 6 jours d’emprisonnement.

- Jorge a perdu son travail et n’arrive pas à en retrouver.

La police arrête un homme innocent en utilisant des données de localisation de Google – Daily Mail

Grindr

Le site américain BuzzFeed News a révélé [que Grindr] aurait transmis le statut VIH des personnes inscrites sur ce réseau à deux entreprises : Apptimize et Localytics.

Developpez.com – 23 avril 2024

General Motors

More than 130 pages detailing each time he had driven the Bolt over the previous six months. It included the dates of 640 trips, their start and end times, the distance driven and an accounting of any speeding, hard braking or sharp accelerations.

The New York Times – 11 mars 2024

Drivers have little idea about what they are consenting to when it comes to data collection.

It is “impossible for consumers to try and understand” the legalese-filled policies.

Cars are “a privacy nightmare.”

Jen Caltrider, chercheur chez Mozilla

Celeste Burgess

Une adolescente du Nebraska qui a utilisé la pilule pour mettre fin à sa grossesse écope de 90 jours de prison. Juillet 2021

Celeste Burgess, 19 ans, et sa mère, Jessica Burgess, 42 ans, ont été inculpées l’année dernière après que la police a obtenu leurs messages privés sur Facebook. Un blog furtif

Siri

Blocage de DNS

Les titulaires de droits peuvent déposer des plaintes avec d’énormes listes de domaines qu’ils souhaitent voir bloqués, et les FAI disposent alors de 30 minutes pour bloquer ces domaines.

Des erreurs sont donc commises. Comme le blocage de l’ensemble de Google Drive.

VSA (Vidéo surveillance algorithmique)

En devenant le premier État membre de l’UE à le faire, la France ouvre la voie à l’utilisation et à la normalisation d’outils permettant une surveillance de masse.

Apprentissage par renforcement humain

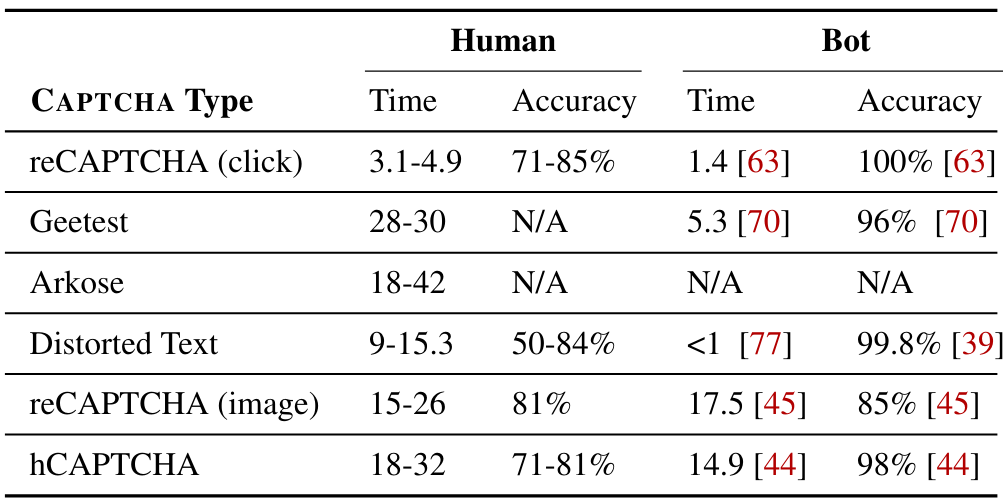

Completely Automated Public Turing test to tell Computers and Humans Apart

CAPTCHA

Ça fonctionne pas !

An Empirical Study & Evaluation of Modern CAPTCHAs

- Une idée de pourquoi ça ne fonctionne pas ?

- Mais alors, pourquoi on continue à l’utiliser ?

Surveillance marchande…

reCAPTCHA collecte :

- l’URL du site Web visité ;

- l’identifiant de l’image ;

- tous les cookies placés par Google ces six derniers mois ;

- l’horodatage et l’adresse IP de l’internaute ;

- la langue du navigateur ;

- tous les plug-ins installés sur ce navigateur ;

- …

Bien sûr que je ne suis pas un robot ! Quoique…, Bruno Rasle

…pour entrainer les IA

D’après les estimations de Luis von Ahn, ces quelques secondes d’effort représentent chaque jour l’équivalent de 150 000 heures travaillées. Soit autant que 20 000 salarié·e·s.

Challenges.fr

L’exemple de Pokemon Go

- Manque de précision du GPS dans les milieux fortement urbanisés

- Difficulté de faire de la livraison automatique précise

⇓

Entrainement des algorithmes de livraison avec les données de Pokemon Go.

Logiciel libre

La recette

- ingrédients 🠲 code source

- étapes 🠲 compilation

- résultat 🠲 fichier exécutable

Définition

- liberté d’exécuter

- liberté d’étudier

- liberté de redistribuer

- liberté d’améliorer

Histoire

- → 1970 : tout est logiciel libre

- 1970 – 1980 : début de la privatisation

- début 1980 : Richard Stallman VS Xerox

- 1989 : GPL v1.0

- 1998 : naissance de l’open source

Logiciel VS format de données

OpenOffice.org ⟹ ODF

LibreOffice, Dropbox, Google Docs, Microsoft Office, …

HTML ⟹ Nexus

Firefox, Chrome, Mosaic, Safari, …

Markdown

N’importe quel éditeur de texte

JPEG

Gimp, Photoshop, Paint, Darktable, RawTherapee, …

Le logo copyleft

Solutions

Remue-méninges

Règlementations nationale et européenne

- RGPD

- nLPD

- DSA

- DMA

Sortir de la lutte contre le terrorisme

La lutte contre le terrorisme permet de pousser plus loin la surveillance.

Reconnaitre son ennemi

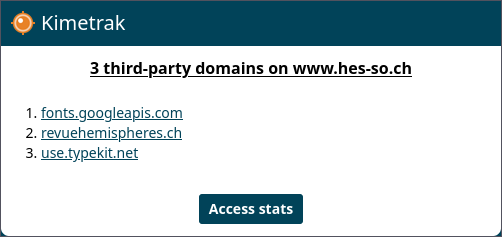

Extension Firefox Kimetrak, permet de visualiser les domaines tiers chargés sur la page.

Analyse Kimetrak pour le site de la HES-SO.

Se noyer dans la masse?

Identification de mon écosystème numérique avec Firefox, AmIUnique.org

Démarchandiser les plateformes

Wikipédia, OpenStreetMap…

Quitter les GAFAM

Se faire (possiblement) surveiller par son club de guitare-couture n’a pas le même impact que de se faire (certainement) surveiller par Alphabet.

Utiliser un service nous surveillant implique en général de forcer d’autres personnes à se faire surveiller :

- Utiliser GMail

- Faire sa communication sur Facebook

- Proposer d’échanger par WhatsApp

- Faire un Doodle

- Utiliser un document partagé Google Docs

- etc.

Bloqueur de pub

Bloquer la publicité est maintenant une mesure de sécurité incontournable.

Eldeberen – blog.middleearth.fr

⟹ implique de quitter Chrome, et donc d’utiliser Firefox.

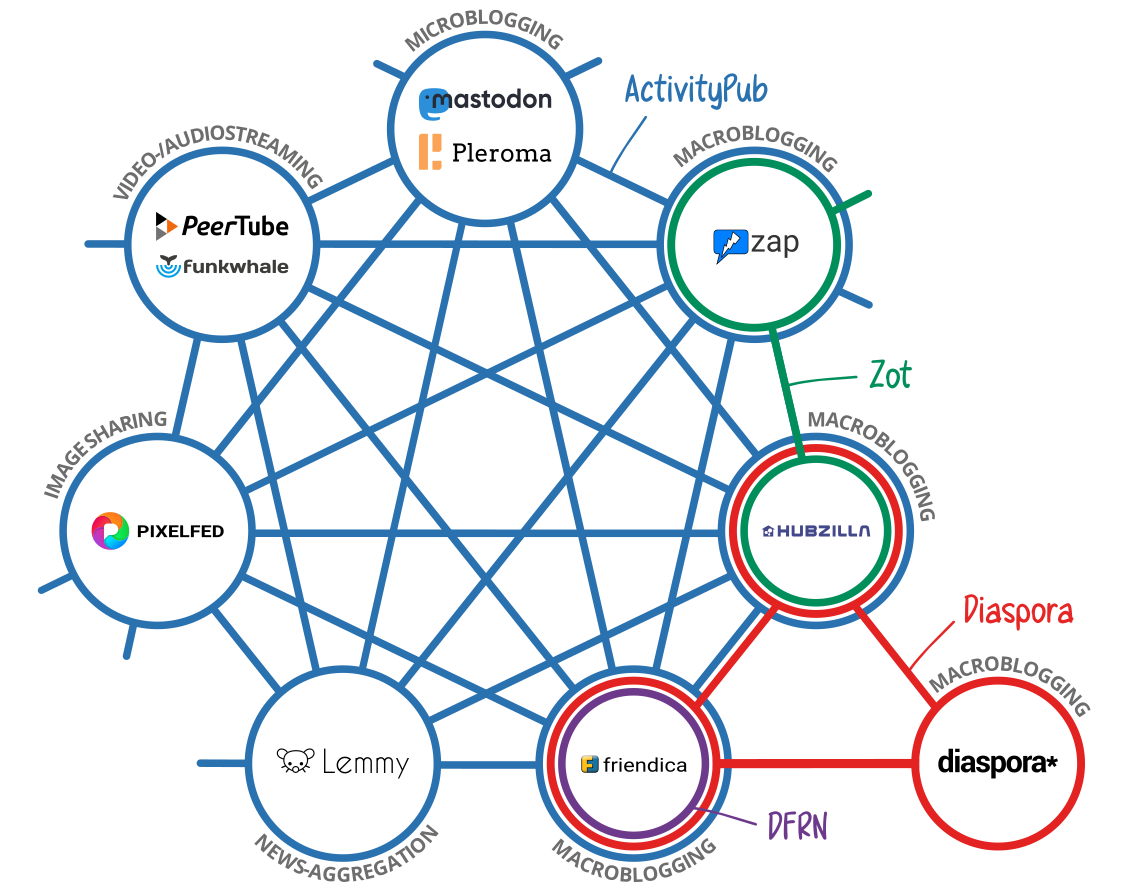

Décentraliser

Sortir du numérique

L’éléphant dans la pièce…

Il est plus difficile de récolter des informations sur les client·e·s/citoyen·ne·s sans l’aide du numérique.

Les alternatives

Les outils alternatifs

- Microsoft Office 🠲 LibreOffice

- Google Docs 🠲 Framapad, Nextcloud, OnlyOffice…

- Google Chrome, Safari, Microsoft Edge 🠲 Mozilla Firefox

- Adobe Photoshop 🠲 GIMP

- Adobe Lightroom 🠲 Darktable

- Microsoft Outlook 🠲 Thunderbird

- Adobe Premiere 🠲 Blender, Kdenlive

Les sociaux alternatifs

Framalibre

Les systèmes d’exploitation

- Windows, MacOS

- GNU/Linux

- Debian, Red Hat, Slackware

- BSD

- FreeBSD, OpenBSD

- Redox . . .

- GNU/Linux

- Android

- Lineage OS, Graphene OS, Sailfish OS, Ubuntu Touch

Conclusion

Choix de société

Accumulation des données avec un objectif de profit et/ou de contrôle de la population

🠳

Capitalisme de surveillance

Choix de société

- Nécessité de politiser ces réflexions

- Remettre le numérique à sa place d’outil

- Repositionner l’humain au centre de la réflexion

Ressources

- Christophe Masutti (2020), Affaires privées, aux sources du capitalisme de surveillance

- Shoshana Zuboff (2019), L’Âge du capitalisme de surveillance

- Félix Tréguer (2023), Contre-histoire d’Internet, du XVe siècle à nos jours

- Charles Thibout (2022), Les GAFAM et l’État : réflexion sur la place des grandes entreprises technologiques dans le champ du pouvoir, La revue internationale et stratégique, pp.75-88.

- Olivier Aïm (2020), Les théories de la surveillance, du panoptique aux Surveillanc Studies